Ataque DDoS: Todo lo que necesitas saber

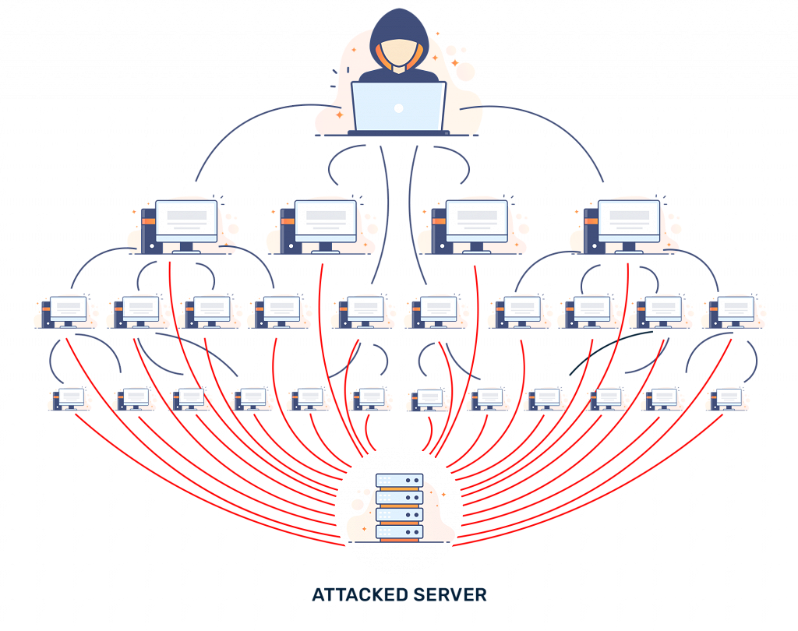

Un ataque DDoS (siglas de Distributed Denial of Service) o ataque de denegación de servicio es un intento de hacer que un servidor o sitio web deje de servir contenido o de responder en Internet. Para esto, lo que se hace es enviar tráfico de forma masiva desde distintos (muchos) clientes "zombi" para que el servidor se sobrecargue y no pueda responder a las peticiones de usuarios reales.

Evidentemente, el acto de realizar ataques DDoS es completamente ilegal.

Todos los proveedores de hosting recibimos en algún momento algún ataque DDoS. De hecho, cuando un cliente recibe un ataque, el proveedor es el que tiene que pararlo (esto es aplicable a cualquier tipo de ataque).

En muchos casos, se le llama ataque DDoS a algo que no lo es realmente, sino que son ataques específicos a sitios web, como en el caso de los ataques al XMLRPC.PHP de WordPress o los ataques de fuerza bruta contra el WP-ADMIN de WordPress.

- ¿Qué diferencia hay entre un ataque DDoS y un ataque DoS?

- ¿Qué es un ataque DDoS volumétrico?

- ¿Qué es un ataque DDoS de inundación UDP?

- ¿Qué es un ataque DDoS de inundación ICMP?

- ¿Qué es un ataque DDoS de inundación SYN?

- ¿Cuál fue el mejor ataque DDoS de la historia?

- ¿Cómo podemos protegernos de ataques DDoS?

Ahora vamos a responder unas cuantas preguntas sobre los ataques DDoS y todo lo relacionado con ellos.

¿Qué diferencia hay entre un ataque DDoS y un ataque DoS?

Aunque un ataque DoS y un ataque DDoS son similares y su intención en ambos casos es interrumpir el acceso a un servidor, la diferencia es que en el caso del ataque DDoS se utilizan muchos dispositivos conectados a Internet para el ataque, mientras que en el caso del DoS se utiliza un solo dispositivo con una "gran" conexión a Internet.

En el caso de los ataques DDoS, además de múltiples clientes de red atacando, tenemos el papel del "controlador" que se encarga de coordinar el ataque y hace que todos esos dispositivos conectados a Internet envíen su tráfico contra un único servidor.

Siempre es mucho más difícil de parar un ataque DDoS que un ataque DoS. El motivo es que para protegernos de un DoS basta con bloquear la dirección IP de un único dispositivo conectado a Internet. Al ser un único dispositivo, también es mucho más difícil que pueda llegar a saturar la conexión a Internet del servidor que recibe el ataque.

Actualmente, es muy difícil ver ataques DoS, puesto que en muy raras ocasiones pueden llegar a ser efectivos contra un servidor dedicado conectado a una buena infraestructura de red.

¿Qué es un ataque DDoS volumétrico?

Como hemos dicho antes, en algunos ataques DDoS se llega a saturar la conexión del servidor y eso hace que las peticiones de usuarios reales nunca lleguen al mismo.

En un ataque DDoS volumétrico, se hace precisamente eso: se satura la red de destino con cantidades muy grandes de tráfico y, en algunos casos, también se llega a saturar la CPU y la RAM del servidor atacado. Un ataque DDoS volumétrico se centra más en la cantidad de datos enviados que en el número de peticiones enviadas.

En algunos casos, los ataques DDoS volumétricos pueden ser utilizados para "ocultar" otro tipo de actividades poco legales.

En resumen, en los ataques DDoS volumétricos se suele saturar la capacidad de la conexión del servidor atacado.

¿Qué es un ataque DDoS de inundación UDP?

En un ataque DDoS por inundación UDP se envían de forma masiva un gran volumen de paquetes UDP a un servidor y, de este modo, se satura su conexión a Internet.

En un ataque DDoS por inundación UDP, los paquetes enviados suelen llevar datos falsos o inválidos. Esto obliga al servidor a comprobar y verificar los datos para saber si el paquete es válido o no, sobrecargando los recursos de proceso de este (CPU y RAM, entre otros).

Normalmente, los ataques de denegación de servicio por UDP son mucho más difíciles de parar que los ataques por TCP, ya que los paquetes UDP suelen ser más pequeños y más simples, al no requerir un ACK (comprobación).

En resumen, en los ataques DDoS por inundación UDP se intentan saturar los recursos de proceso del servidor atacado.

¿Qué es un ataque DDoS de inundación ICMP?

En este tipo de ataque DDoS, se envían grandes cantidades de paquetes ICMP a un servidor con el fin de saturar la capacidad de la conexión a Internet del servidor atacado.

Para entendernos, los paquetes ICMP son los que se envían cuando hacemos un PING a un servidor u a otro ordenador. Hay que destacar que por esta razón hay muchos dispositivos de red en Internet que están configurados para no responder a PING y, por lo tanto, a paquetes ICMP.

En resumen, en los ataques de denegación de servicio por ICMP se intenta saturar la conexión de red del servidor atacado utilizando grandes volúmenes de solicitudes ICMP.

¿Qué es un ataque DDoS de inundación SYN?

Este tipo de ataque DDoS se basa en enviar una gran cantidad de paquetes SYN de forma distribuida desde varios clientes a un servidor atacado. Al igual que en el caso del ataque DDoS por UDP, se busca que el servidor atacado no sea capaz de procesar todos los datos que le llegan y se sature.

Normalmente, los paquetes SYN son enviados desde una IP falsa. Este tipo de ataques consiste en que el servidor deje conexiones abiertas a la espera de la última respuesta por parte del cliente (respuesta que nunca llega porque es falsa).

En resumen, este tipo de ataques son una mezcla entre los ataques por ICMP y UDP, aunque se busca saturar los recursos o límites de configuración del servidor dejando conexiones abiertas.

¿Cuál fue el mejor ataque DDoS de la historia?

Aunque a lo largo de la historia de Internet se han visto ataques muy bestias, en los últimos años, con el aumento de los clientes conectados a Internet y de la capacidad de las conexiones domésticas, los ataques DDoS son cada vez más potentes.

En el momento de publicar este post, el ataque DDoS más brutal que se ha visto tuvo lugar en 2017. Se atacó con 2,54 Tbps a Google Cloud, aunque Google no lo comunicó hasta octubre de 2020. En este caso, se utilizaron 180.000 servidores web hackeados para enviar tráfico a Google.

Como hemos dicho, a lo largo de los años se han visto ataques DDoS muy considerables:

- En febrero de 2020 atacaron a un cliente alojado en Amazon AWS con 2,3 Tbps desde servidores con sitios web hackeados.

- En febrero de 2018 atacaron a Github con un DDoS de 1,3 Tbps utilizando servidores Memcache hackeados.

- En octubre de 2016, una botnet creada por un malware llamado Mirai atacó a varios sitios web importantes como AirBNB, Netflix, PayPal, Visa, Amazon, Reddit, Github, etc.

- En 2013, Spamhaus recibió un ataque de 300 Gbps que mitigó CloudFlare, un ataque DDoS bastante grande para el año 2016.

Antes de las fechas anteriores también existían los ataques DDoS, pero no consta información del volumen de datos utilizado. Como he dicho antes ten en cuenta que, con el avance de Internet, los volúmenes de datos utilizados para los ataques son cada vez mayores.

¿Cómo podemos protegernos de ataques DDoS?

Al principio del post comenté que la mayoría de proveedores de hosting recibimos ataques dirigidos a nuestros clientes y es nuestra obligación pararlos, ya no solo por el cliente final, sino también por la "salud" de nuestra infraestructura.

Para que te hagas una idea, un ataque DDoS lo suficientemente grande puede dejar a la mayoría de proveedores de red totalmente K.O. Por esa razón existen empresas especializadas en la mitigación de ataques de distintos tipos, como los ataques DDoS.

Ten en cuenta que, si el volumen de datos del ataque supera la capacidad de red del proveedor, aunque el ataque se dirija a un cliente específico, el resto de clientes del proveedor también se quedarán sin servicio.

Para ser sinceros, ningún proveedor español es capaz de bloquear un ataque DDoS como los 5 expuestos en la sección anterior de este post.

Pero no todo está perdido, ya que existen servicios como CloudFlare que son capaces de bloquear ataques muy brutales. En la web de CloudFlare comentan que el ataque más grande que han mitigado fue de 1.2 Tbps, pero que tienen 172 Tbps de capacidad de mitigación.

Estamos hablando de ataques DDoS muy potentes, pero lo bueno es que, en la práctica, la gran mayoría de ataques DDoS no superan los 10 Gbps, algo que cualquier proveedor de hosting o infraestructura de red puede mitigar fácilmente con algo de habilidad.

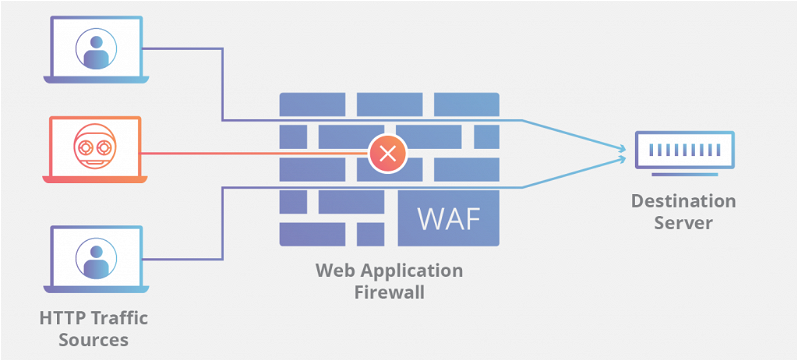

Cuando hablamos de "habilidad", realmente nos referimos a técnicas basadas en implementar reglas en los dispositivos de red para detectar qué IPs son atacantes y redireccionarlas a puntos "sin salida" de la red. Esto puede hacerlo un AntiDDoS o un dispositivo de red.

Desgraciadamente, a nivel usuario o webmasters, si no administras tu mismo la red donde se aloja tu servidor no puedes hacer nada salvo implementar un servicio como CloudFlare para mitigar el ataque.

Ten en cuenta que CloudFlare no solo sirve para bloquear ataques DDoS, sino que también es capaz de bloquear otro tipo de ataques e intentos de intrusión contra aplicaciones web, ya que es uno de los WAF más potentes del mercado.